원문: Introducing next-level identity security at Databricks (2025-05-21)작성자: Siddharth Bhai, Keegan Dubbs, Kelly Albano, Sahil Handa, Bryan McQuade

ID 보안의 미래는 비밀번호 없이(passwordless), 컨텍스트를 인식하며(context-aware), 마찰 없이(frictionless) 작동하는 것입니다. 그리고 우리는 Databricks에서 그 미래를 향해 계속 전진하고 있습니다. 오늘 우리는 Databricks Data Intelligence Platform 전반에 걸쳐 인증을 강화하고, ID 프로비저닝을 자동화하며, 안전한 프로그래밍 접근을 가능하게 하는 새로운 기능들을 발표합니다. 참고로, Databricks 관리형 비밀번호(Databricks-managed passwords)는 2024년 7월 10일에 서비스 종료(End-of-Life)에 도달했으며, 더 이상 UI 또는 API 인증에서 지원되지 않습니다. 비밀번호 없는 미래를 지원하기 위해, **Databricks 관리형 다중 인증(MFA)의 정식 출시(GA)**를 발표합니다. 장기적인 API 토큰 위험을 줄이기 위해 새로운 제어 기능도 도입되었습니다:

- 90일 동안 사용되지 않은 개인 액세스 토큰(PAT)의 자동 폐기

- 새로 생성되는 PAT의 최대 수명 2년 제한

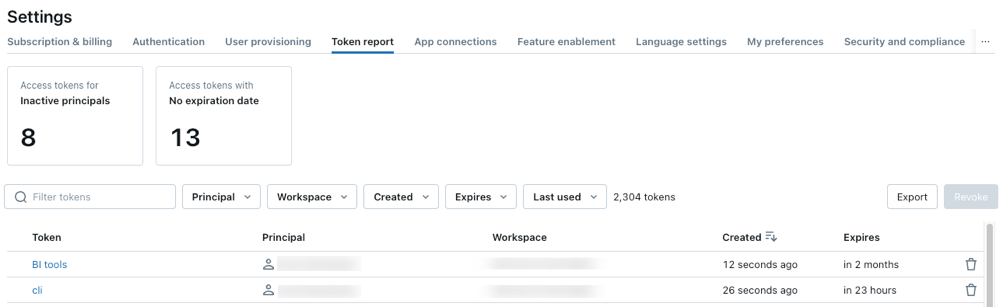

- 토큰 사용 현황과 위험에 대한 더 깊은 가시성을 제공하는 Access Tokens Report의 정식 출시(GA)

AWS에서 Unified Login으로 SSO 관리 간소화

Databricks는 모든 고객을 Unified Login으로 전환하고 있습니다. Unified Login에서는 개별 워크스페이스에서 SSO를 따로 구성할 필요가 없습니다. Unified Login을 사용하면 하나의 계정 수준 SSO 구성만 관리하면 됩니다. 이는 관리자의 오버헤드를 줄이고, 사용자에게 일관된 접근 정책을 제공하며, 전체적인 보안 태세를 강화합니다. MFA를 사용한 SSO 비상 접근과 결합하면, Unified Login은 관리자에게 유연성을 희생하지 않으면서 중앙 집중화된 제어와 안전한 폴백을 제공합니다. Unified Login은 이미 수천 개의 프로덕션 워크스페이스에서 사용되고 있습니다. 2024년 12월부터 모든 새로운 계정 수준 SSO 설정은 기본적으로 Unified Login에 자동 옵트인됩니다. 모든 워크스페이스를 가능한 빨리 Unified Login으로 전환할 것을 권장합니다.

Unified Login 활성화를 위한 모범 사례

계정에서 단일 계정 수준 SSO 설정을 사용하려면:- ID 제공자(IdP) 구성이 모든 워크스페이스 사용자가 Databricks 계정에 인증할 수 있도록 허용하는지 확인합니다.

- 기존 워크스페이스를 Unified Login으로 옵트인하여 계정 수준 SSO를 재사용합니다.

- 혼란을 피하기 위해 오래된 워크스페이스별 IdP 타일을 제거합니다.

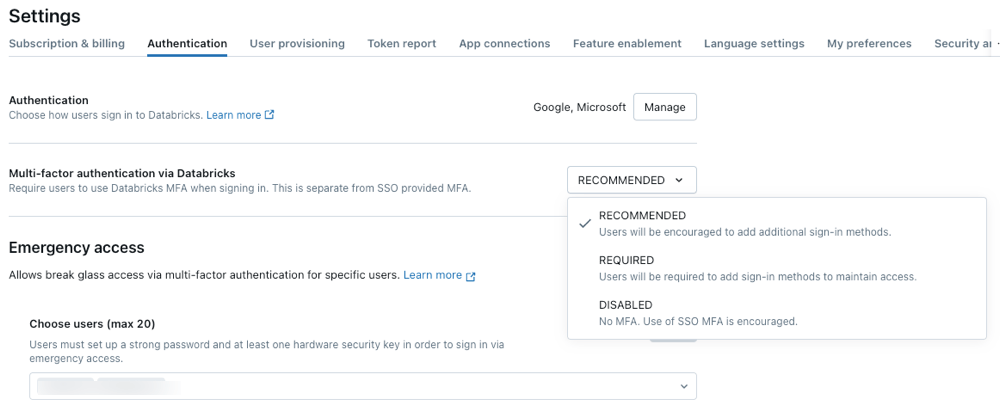

Databricks 관리형 다중 인증(MFA)으로 기본 보안 강화

SSO는 중앙 집중화된 ID 관리를 위한 모범 사례로 남아 있습니다. ID 제공자(IdP)에서 MFA를 활성화하면 회사 보안 정책에 부합하고, 전체 사용자 기반에 걸쳐 일관되고 정책을 준수하는 접근 방식을 보장합니다. 아직 SSO를 구성하지 않은 모든 AWS 계정을 위해 Databricks 관리형 MFA를 정식 출시(GA)합니다. 이 새로운 기능을 통해 관리자는 모든 사용자에 대해 다중 인증(MFA)을 강제할 수 있어 조직 전체의 보안을 강화합니다. 이 솔루션은 인기 있는 인증 앱과 패스키(passkeys)를 지원하며, Account Console을 통해 빠르고 쉽게 설정할 수 있습니다.

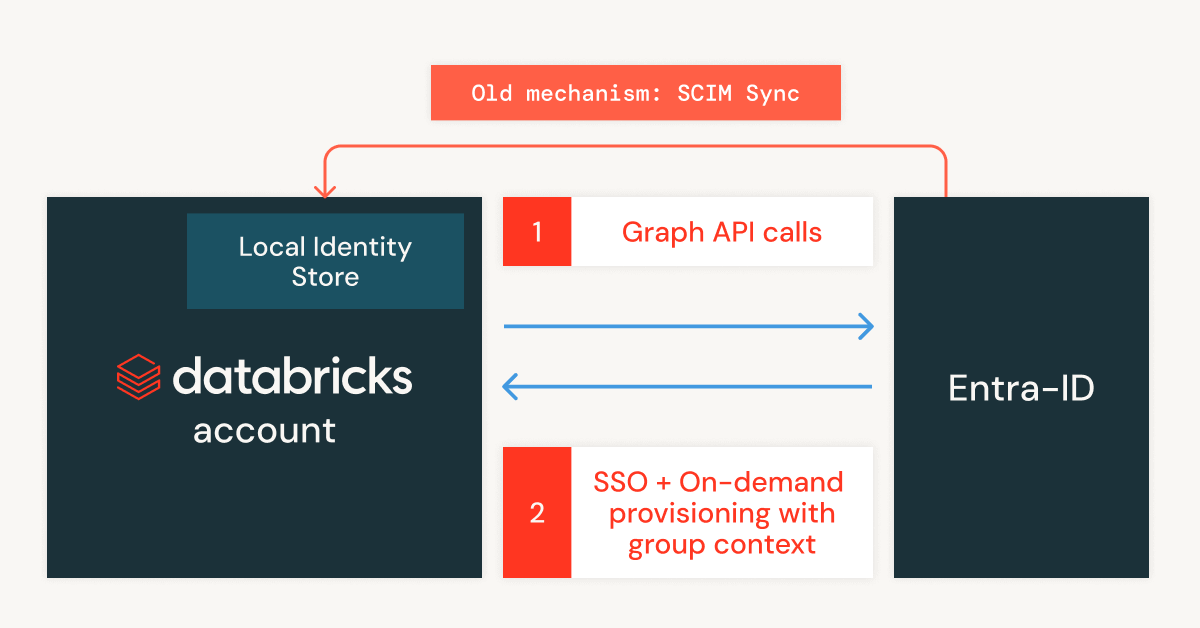

Azure Databricks에서 Automatic Identity Management로 신속한 사용자 프로비저닝

Microsoft Entra ID를 위한 Automatic Identity Management가 Public Preview로 출시되었습니다. 이 기능은 커넥터 앱이나 수동 동기화 없이 Entra ID의 사용자, 그룹, 서비스 주체(Service Principal)와 네이티브로 통합하여 안전한 실시간 접근 관리를 가능하게 합니다. 중첩된 그룹과 서비스 주체를 포함하는 그룹을 지원하여, 복잡한 ID 계층 구조에서도 일관된 접근 제어를 보장합니다. 핵심 활용 사례 중 하나는 AI/BI 대시보드나 Databricks Apps의 공유를 간소화하는 것입니다. 실무자는 워크스페이스 멤버십과 관계없이 조직 내 모든 사용자와 공유할 수 있습니다. 대시보드 소유자는 아직 Databricks에 등록되지 않은 Entra ID ID를 포함하여 누구와든 AI/BI 대시보드나 앱을 공유할 수 있으며, 원활하고 안전한 협업이 가능합니다. 새 사용자는 공유된 콘텐츠에 접근할 때만 자동으로 프로비저닝되며, 부여된 특정 권한만 상속받습니다.

새로운 관리 도구로 개인 액세스 토큰 모니터링 및 관리

AWS, Azure, GCP 전체에서 Public Preview로 출시된 새로운 토큰 모니터링 도구로 개인 액세스 토큰(PAT)을 제어하세요. OAuth 액세스 토큰이 보안 강화를 위해 PAT보다 권장되지만, 이러한 모니터링 도구는 위험을 줄이고 접근 위생을 개선하는 데 도움이 됩니다. 관리자는 이제 Databricks Admin Console의 새로운 Token Report 탭을 통해 이 정보에 접근할 수 있습니다. 계정 관리자는 특정 사용자나 워크스페이스에 속한 활성 토큰을 찾고, 만료 없이 설정된 오래된 토큰이나 한 달 이상 사용되지 않은 토큰을 식별할 수 있습니다. 워크스페이스 관리자에게 속한 개인 액세스 토큰을 찾아 불필요한 경우 폐기할 것을 권장합니다.

OAuth Token Federation으로 안전한 프로그래밍 접근

API 기반 접근을 보안하기 위해, AWS, Azure, GCP 전체에서 곧 정식 출시(GA)될 OAuth Token Federation 지원을 발표합니다. Token Federation을 사용하면 애플리케이션이 신뢰할 수 있는 IdP의 토큰을 사용하여 Databricks에 인증할 수 있으며, 정적 토큰이나 비밀번호 같은 Databricks 시크릿을 저장할 필요가 없어집니다. Token Federation은 두 가지 수준에서 구성할 수 있습니다:- 계정 전체(Account-wide): 계정의 모든 사용자와 서비스 주체에 대해 Token Federation을 활성화합니다. 모든 워크로드에 걸쳐 일관된 제어를 적용하려는 보안 중심 조직에 적합합니다.

- 개별 서비스 주체 수준(Workload Identity Federation): 특정 애플리케이션에 대한 세밀한 제어를 구현하기 위한 것입니다.

Databricks 내부에서 인증을 강화하는 방법

새로운 제품 기능 외에도, Databricks는 자사 기업 환경에서도 모범을 보이고 있습니다. Databricks에서는 중앙 집중화된 SSO 외에도 다음을 구현하고 있습니다:- FIDO2 디바이스를 통한 하드웨어 기반 다중 인증

- 디바이스 신뢰, 지리적 위치, 행동 패턴을 통합한 컨텍스트 인식 인증

- 위협 인텔리전스 소스로부터의 유출된 비밀번호 탐지에 대한 자동 대응

- 더 나은 비밀번호 사용을 장려하기 위해 분기별에서 연간으로 강제 비밀번호 변경 주기 변경

- 비표준 테이블에 접근이 필요한 사용자가 전체 역할 대신 해당 테이블만 접근할 수 있도록 하는 최소 권한 데이터셋 수준 인가

Databricks에서의 ID 보안 현대화 여정은 여기서 시작됩니다

MFA를 막 시작하는 단계이든, 완전한 자동화를 도입할 준비가 되었든, Databricks는 여정의 모든 단계를 지원하는 도구와 통합을 제공합니다. 보안 위험을 줄이고 이러한 기능을 최대한 활용하기 위해 다음과 같은 모범 사례를 권장합니다:- 계정 수준에서 SSO 활성화

- 모든 사용자에 대해 MFA 요구

- API 접근에 OAuth Federation 사용

- 비정상 활동에 대한 인증 로그 모니터링

Data + AI Summit에서 만나보세요

ID 및 접근 관리 제품 및 엔지니어링 팀이 2025년 6월 9~12일 샌프란시스코 Moscone Center에서 열리는 Data + AI Summit에 참석합니다. 주요 세션:- “Using Identity Security With Unity Catalog for Faster, Safer Data Access”

- “Unlocking Access: Simplifying Identity Management at Scale With Databricks”

- “Securely Deploying AI/BI to All Users in Your Enterprise”